-

Tạp chí công nghệ PCWORLD đã cùng tổ chức AV-Test.org tiến hành thử nghiệm 8 gói phần mềm bảo mật mới nhất sau để giới thiệu với người dùng.

-

Trong bài trước tôi đã đưa các khái niệm, chuyển đổi hệ thống tập tin NTFS. Phần này sẽ tiếp tục hướng đẫn bạn cách bảo vệ các tập tin, thư mục được chia sẻ trong mạng LAN. Mạng ngang hàng cho phép bạn tạo các chia sẻ dữ liệu do đó người dùng có thể giới hạn truy cập chỉ đọc hoặc có thể vừa đọc, thay đổi, xóa file. Nếu bạn kết nối với Internet, và không sử dụng tường lửa, bạn hãy nhớ rằng bất kỳ một file nào bạn chia sẻ bạn cũng có thể bị truy cập từ các người dùng khác trên mạng Internet

-

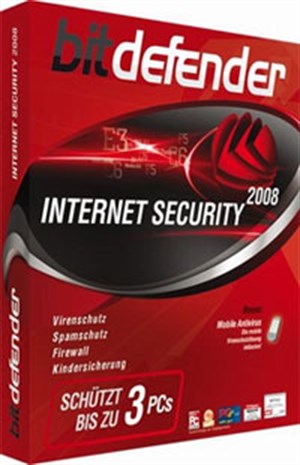

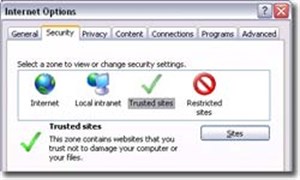

Trong phần trước chúng tôi đã hướng dẫn về cách thiết lập bảo mật từ điểm khởi đầu: Security Center, bài này sẽ hướng dẫn bạn cách ngăn chặn các truy cập trái phép thông qua trình duyệt web Internet Explorer.

-

Phần I của loạt này chỉ dẫn cách thiết lập và sử dụng lệnh PowerShell và SMO đơn giản.Trong phần II này chúng ta sẽ tìm hiểu thêm về PowerShell cũng như các đặc tính của nó kết hợp với SMO. Nếu bạn đ&ati

-

Phần I và Phần II của loạt bài này đã chỉ dẫn các thiết lập Power Shell, SMO và WMI cmdlet đơn giản. Phần III chỉ dẫn viết mã PowerShell và kết nối với SQL Server. Phần 4 sẽ giới thiệu cách sử dụng mã PowerShell để lặp nội dung tập tin và kết nối tới các máy chủ khác.

-

Trung tâm nghiên cứu phần mềm độc hại của hãng PC Tools vừa cảnh báo người dùng web về việc tìm và tải về phần II của bộ phim nổi tiếng “Chạng vạng” mới được phát hành sẽ có thể bị nhiễm mã độc.

-

Phần I và phần II của loạt bài này chúng tôi đã hướng dẫn cho các bạn về cài đặt PowerShell và các cmdlet SMO cũng như WMI đơn giản. Trong phần III chúng tôi đã giới thiệu cách lập kịch bản PowerShell và kết nối SQL Server. Trong phần IV, chúng tôi giới thiệu về cách sử dụng kịch bản PowerShell để lặp trong toàn nội dung của file và kết nối đ

Mỗi khi bạn tìm kiếm mua hàng trên Internet, bạn cần phải cẩn thận với những trang web mà bạn chưa hiểu rõ, chưa có mối quan hệ, chưa có sự tin tưởng hay bạn chưa hề biết đến ở bất kỳ đâu. Ngay cả những trang web được liệt kê trên danh sách kết quả tìm kiếm của Google hay một độ

Mỗi khi bạn tìm kiếm mua hàng trên Internet, bạn cần phải cẩn thận với những trang web mà bạn chưa hiểu rõ, chưa có mối quan hệ, chưa có sự tin tưởng hay bạn chưa hề biết đến ở bất kỳ đâu. Ngay cả những trang web được liệt kê trên danh sách kết quả tìm kiếm của Google hay một độ Nếu bạn sử dụng một spreadsheet jockey, bạn sẽ không bị ấn tượng với Google Spreasheet. Nhưng nó không cho phép bạn tạo biểu đồ, không có marco, bạn không thể tạo được các bảng phụ thuộc và không thể hiện được tính hợp lệ của dữ liệu.

Nếu bạn sử dụng một spreadsheet jockey, bạn sẽ không bị ấn tượng với Google Spreasheet. Nhưng nó không cho phép bạn tạo biểu đồ, không có marco, bạn không thể tạo được các bảng phụ thuộc và không thể hiện được tính hợp lệ của dữ liệu. Tạp chí công nghệ PCWORLD đã cùng tổ chức AV-Test.org tiến hành thử nghiệm 8 gói phần mềm bảo mật mới nhất sau để giới thiệu với người dùng.

Tạp chí công nghệ PCWORLD đã cùng tổ chức AV-Test.org tiến hành thử nghiệm 8 gói phần mềm bảo mật mới nhất sau để giới thiệu với người dùng. Trong bài trước tôi đã đưa các khái niệm, chuyển đổi hệ thống tập tin NTFS. Phần này sẽ tiếp tục hướng đẫn bạn cách bảo vệ các tập tin, thư mục được chia sẻ trong mạng LAN. Mạng ngang hàng cho phép bạn tạo các chia sẻ dữ liệu do đó người dùng có thể giới hạn truy cập chỉ đọc hoặc có thể vừa đọc, thay đổi, xóa file. Nếu bạn kết nối với Internet, và không sử dụng tường lửa, bạn hãy nhớ rằng bất kỳ một file nào bạn chia sẻ bạn cũng có thể bị truy cập từ các người dùng khác trên mạng Internet

Trong bài trước tôi đã đưa các khái niệm, chuyển đổi hệ thống tập tin NTFS. Phần này sẽ tiếp tục hướng đẫn bạn cách bảo vệ các tập tin, thư mục được chia sẻ trong mạng LAN. Mạng ngang hàng cho phép bạn tạo các chia sẻ dữ liệu do đó người dùng có thể giới hạn truy cập chỉ đọc hoặc có thể vừa đọc, thay đổi, xóa file. Nếu bạn kết nối với Internet, và không sử dụng tường lửa, bạn hãy nhớ rằng bất kỳ một file nào bạn chia sẻ bạn cũng có thể bị truy cập từ các người dùng khác trên mạng Internet Trong phần trước chúng tôi đã hướng dẫn về cách thiết lập bảo mật từ điểm khởi đầu: Security Center, bài này sẽ hướng dẫn bạn cách ngăn chặn các truy cập trái phép thông qua trình duyệt web Internet Explorer.

Trong phần trước chúng tôi đã hướng dẫn về cách thiết lập bảo mật từ điểm khởi đầu: Security Center, bài này sẽ hướng dẫn bạn cách ngăn chặn các truy cập trái phép thông qua trình duyệt web Internet Explorer. Phần I của loạt này chỉ dẫn cách thiết lập và sử dụng lệnh PowerShell và SMO đơn giản.Trong phần II này chúng ta sẽ tìm hiểu thêm về PowerShell cũng như các đặc tính của nó kết hợp với SMO. Nếu bạn đ&ati

Phần I của loạt này chỉ dẫn cách thiết lập và sử dụng lệnh PowerShell và SMO đơn giản.Trong phần II này chúng ta sẽ tìm hiểu thêm về PowerShell cũng như các đặc tính của nó kết hợp với SMO. Nếu bạn đ&ati Phần I và Phần II của loạt bài này đã chỉ dẫn các thiết lập Power Shell, SMO và WMI cmdlet đơn giản. Phần III chỉ dẫn viết mã PowerShell và kết nối với SQL Server. Phần 4 sẽ giới thiệu cách sử dụng mã PowerShell để lặp nội dung tập tin và kết nối tới các máy chủ khác.

Phần I và Phần II của loạt bài này đã chỉ dẫn các thiết lập Power Shell, SMO và WMI cmdlet đơn giản. Phần III chỉ dẫn viết mã PowerShell và kết nối với SQL Server. Phần 4 sẽ giới thiệu cách sử dụng mã PowerShell để lặp nội dung tập tin và kết nối tới các máy chủ khác. Trung tâm nghiên cứu phần mềm độc hại của hãng PC Tools vừa cảnh báo người dùng web về việc tìm và tải về phần II của bộ phim nổi tiếng “Chạng vạng” mới được phát hành sẽ có thể bị nhiễm mã độc.

Trung tâm nghiên cứu phần mềm độc hại của hãng PC Tools vừa cảnh báo người dùng web về việc tìm và tải về phần II của bộ phim nổi tiếng “Chạng vạng” mới được phát hành sẽ có thể bị nhiễm mã độc. Phần I và phần II của loạt bài này chúng tôi đã hướng dẫn cho các bạn về cài đặt PowerShell và các cmdlet SMO cũng như WMI đơn giản. Trong phần III chúng tôi đã giới thiệu cách lập kịch bản PowerShell và kết nối SQL Server. Trong phần IV, chúng tôi giới thiệu về cách sử dụng kịch bản PowerShell để lặp trong toàn nội dung của file và kết nối đ

Phần I và phần II của loạt bài này chúng tôi đã hướng dẫn cho các bạn về cài đặt PowerShell và các cmdlet SMO cũng như WMI đơn giản. Trong phần III chúng tôi đã giới thiệu cách lập kịch bản PowerShell và kết nối SQL Server. Trong phần IV, chúng tôi giới thiệu về cách sử dụng kịch bản PowerShell để lặp trong toàn nội dung của file và kết nối đ Công nghệ

Công nghệ  Học CNTT

Học CNTT  Tiện ích

Tiện ích  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ  Ứng dụng

Ứng dụng  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  macOS

macOS  Phần cứng

Phần cứng  Thủ thuật SEO

Thủ thuật SEO  Kiến thức cơ bản

Kiến thức cơ bản  Dịch vụ ngân hàng

Dịch vụ ngân hàng  Lập trình

Lập trình  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Nhà thông minh

Nhà thông minh  Học CNTT

Học CNTT  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets - Trang tính

Google Sheets - Trang tính  Code mẫu

Code mẫu  Photoshop CS6

Photoshop CS6  Photoshop CS5

Photoshop CS5  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Download

Download  Ứng dụng văn phòng

Ứng dụng văn phòng  Tải game

Tải game  Tiện ích hệ thống

Tiện ích hệ thống  Ảnh, đồ họa

Ảnh, đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Họp, học trực tuyến

Họp, học trực tuyến  Video, phim, nhạc

Video, phim, nhạc  Giao tiếp, liên lạc, hẹn hò

Giao tiếp, liên lạc, hẹn hò  Hỗ trợ học tập

Hỗ trợ học tập  Máy ảo

Máy ảo  Tiện ích

Tiện ích  Khoa học

Khoa học  Điện máy

Điện máy  Tủ lạnh

Tủ lạnh  Tivi

Tivi  Điều hòa

Điều hòa  Máy giặt

Máy giặt  Quạt các loại

Quạt các loại  Cuộc sống

Cuộc sống  Kỹ năng

Kỹ năng  Món ngon mỗi ngày

Món ngon mỗi ngày  Làm đẹp

Làm đẹp  Nuôi dạy con

Nuôi dạy con  Chăm sóc Nhà cửa

Chăm sóc Nhà cửa  Du lịch

Du lịch  Halloween

Halloween  Mẹo vặt

Mẹo vặt  Giáng sinh - Noel

Giáng sinh - Noel  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  TOP

TOP  Ô tô, Xe máy

Ô tô, Xe máy  Giấy phép lái xe

Giấy phép lái xe  Làng Công nghệ

Làng Công nghệ  Tấn công mạng

Tấn công mạng  Chuyện công nghệ

Chuyện công nghệ  Công nghệ mới

Công nghệ mới  Trí tuệ nhân tạo (AI)

Trí tuệ nhân tạo (AI)  Anh tài công nghệ

Anh tài công nghệ  Bình luận công nghệ

Bình luận công nghệ