Quản trị mạng – Trong bài này chúng tôi sẽ giới thiệu cho các bạn một số file bị thiết bị lưu trữ USB phát sinh trên hệ thống, bên cạnh đó là cách thu thập và làm sáng tỏ các file đó và xác định xem liệu USB có liên quan đến việc phát tán mã độc trên máy tính Windows hay không.

Mặc dù USB đã trở thành thứ không thể thiếu trong cuộc sống của bất cứ ai, nhưng những thiết bị này cũng đặt ra một thách thức không nhỏ đối với việc bảo mật mạng. Không gì rõ nét hơn như những gì xảy ra vào năm 2008, khi đó virus Conficker đã lây lan với một tốc độ chóng mặt trên Internet và lây nhiễm hàng triệu máy tính gia đình, doanh nghiệp, thậm chí nó còn tìm được cả đường để xâm nhập vào các mạng được bảo mật chặt chẽ của Bộ quốc phòng Mỹ. Lúc đó người ta bắt đầu để ý đến hành vi sử dụng USB của người dùng trong các mạng được bảo vệ. Không những hiệu quả trong việc tự nhân bản malware, các thiết bị này cũng có thể được sử dụng để remove các thông tin nhạy cảm, độc quyền hay thông tin mật từ một mạng một cách trái phép. Với những lý do ở trên, việc đi kiểm tra các file được bỏ lại sau khi cắm USB trở thành một đề tài nóng trong vài năm gần đây.

Những file bị phát sinh trên máy khi cắm USB

Khi điều tra một vấn đề gì đó, chúng ta thường thiên về những gì còn sót lại. Khi duyệt web trong Internet Explorer, chúng ta thường để lại một số dấu vết trong lưu ký trình duyệt. Khi đăng nhập vào một hệ thống, bạn cũng sẽ để lại một entry trong bản ghi bảo mật hệ thống. Bằng cách kiểm tra chi tiết một hệ thống, các thông tin này sẽ giúp ích cho chúng ta rất nhiều trong việc xác định những gì đã xảy ra. Có khá nhiều thứ bạn thực hiện trên hệ thống có thể để lại các thông tin kiểu này. Với các USB cũng vậy. Câu hỏi ở đây là, vậy các USB bỏ lại những gì khi chúng ta cắm chúng với máy tính.

Những gì USB để lại trong máy tính sẽ rất hữu dụng cho việc nghiên cứu. Nó có thể giúp bạn xác định máy tính nào là nguyên nhân của lây nhiễm. Bên cạnh đó nó cũng có thể giúp bạn xác định được thời điểm một ai đó cắm USB vào hệ thống và copy dữ liệu trái phép. Dù mục đích của bạn là gì đi chăng nữa, chúng ta sẽ cùng nhau đi tìm nơi chứa các kiểu thông tin này bên trong hệ điều hành Windows.

Trích rút thủ công

Cách cơ bản nhất để tìm ra những gì phát sinh khi cắm USB vào hệ thống là duyệt đến nơi lưu trữ các thông tin này. Trong bài này, chúng ta sẽ tập trung vào các địa điểm như vậy trong hệ điều hành Windows 7.

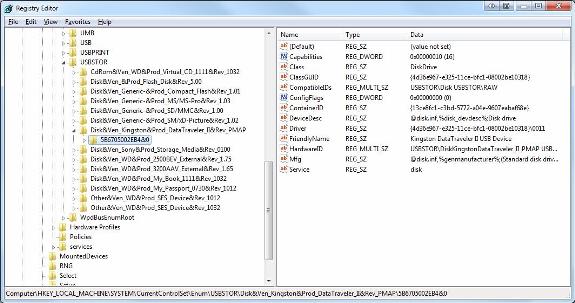

Thông tin đầu tiên và cũng là thông tin dễ trích rút nhất là danh sách các thiết bị USB đã được cắm vào hệ thống. Bạn có thể nhanh chóng tìm ra các thông tin này theo đường dẫn: HKLM\SYSTEM\CurrentControlSet\Enum\USBSTOR. Ở đây bạn sẽ tìm thấy các USB được cắm vào hệ thống, cùng với đó là các thông tin khác như tên hãng, số sản phẩm, số phiên bản, số Serial.

Hình 1: Danh sách một số thiết bị USB cắm vào máy tính Windows 7 gần đây

Sau khi có được danh sách các thiết bị đã được sử dụng, bạn cần xác định xem các thiết bị đó là của ai. Điều này có thể được thực hiện nhưng phải qua một số bước bổ sung. Trong registry, trước tiên hãy truy cập đến HKLM\SYSTEM\MountedDevices. Bên trong vùng này, bạn có thể tìm kiếm số serial của thiết bị đang được nói đến. Sau khi đã tìm ra số serial, khóa này sẽ cung cấp cho bạn GUID có liên quan với thiết bị.

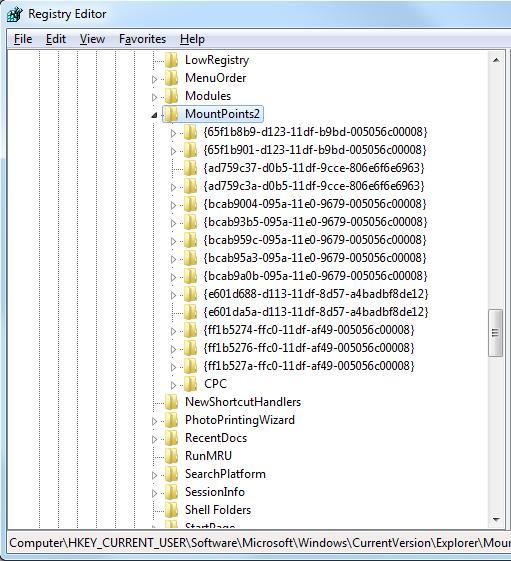

Sau khi có được GUID thiết bị, bạn cần tập trung vào profile cá nhân trên máy tính. Bên trong mỗi thư mục users profile (C:\Users) sẽ có một file NTUSER.DAT. File này có thể được mở bằng registry editor hệ thống với đặc quyền quản trị viên. Để trói buộc người dùng nào đó với thiết bị nào, bạn cần duyệt đến thư mục dưới đây bên trong NTUSER.DAT hive: Software\Microsoft\Windows\CurrentVersion\Explorer\MountPoints2. Ở đây bạn có thể tìm kiếm GUID của thiết bị đang được nói đến. Nếu nó được tìm ra thì người dùng đó đã đăng nhập khi thiết bị USB được cắm vào hệ thống. Cần lưu ý rằng tìm kiếm này phải được thực hiện cho mọi người dùng trên hệ thống khi thử kiểu tương quan này.

Hình 2: Tìm kiếm trong file NTUSER.DAT để xác định GUID của USB

Một trong những khía cạnh quan trọng nhất cho việc nghiên cứu là tìm ra thời gian của các sự kiện xung quanh sự việc đang được điều tra. Điều quan trọng cần biết ở đây là thời điểm USB nghi người được kết nối hoặc hủy kết nối với hệ thống.

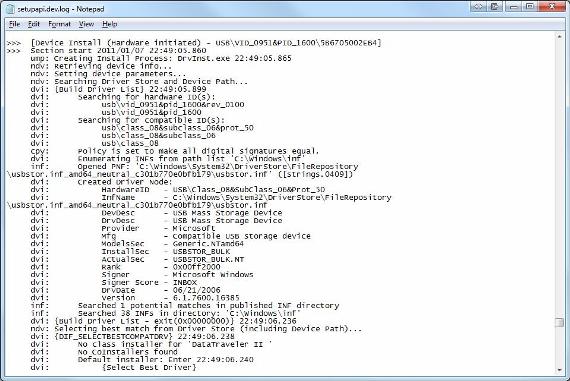

Việc xác định thời điểm thiết bị lần đầu được kết nối với hệ thống khá dễ dàng trong trường hợp bạn đã có số serial của nó (cách thức thực hiện đã được chúng tôi giới thiệu ở các bước trên). Với thông tin đó, bạn hãy tìm đến file C:\Windows\inf\setupapi.dev.log và thực hiện tìm kiếm số serial đó, khi đó bạn sẽ biết được thời điểm lần đầu thiết bị này được cắm vào hệ thống là khi nào.

Hình 3: Tìm kiếm trong file bản ghi setupapi.dev.log để xác định thời điểm USB lần đầu được cắm vào hệ thống

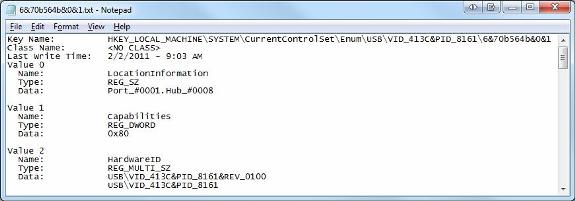

Một khía cạnh khác, chúng ta cũng cần phải xác định thời điểm thiết bị kết nối với hệ thống gần đây nhất là khi nào. Để truy cập vào thông tin này, chúng ta chỉ cần xem trong registry tại HKLM/System/CurrentControlSet\Enum\USB\VID_12345&PID_12345, thay thế “12345” ở đây bằng tên hãng và ID sản phẩm mà chúng ta đã thu được từ bước trên. Ở đây, bạn có thể export khóa registry dưới dạng file văn bản để xem thời điểm ghi vào khóa mới nhất. Điều này được thực hiện bằng cách kích File, sau đó Export từ bên trong regedit, khi khóa được chọn.

Hình 4: Xác định thời điểm cuối cùng USB được kết nối từ registry

Tự động trích rút

Ngoài việc tự tìm kiếm các thông tin ở trên, có rất nhiều công cụ có thể giúp bạn thực hiện việc này.

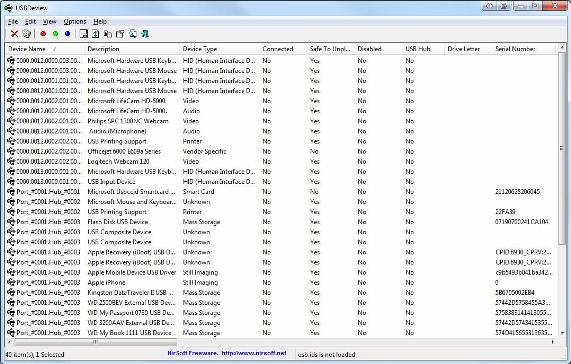

Hai công cụ mà chúng tôi giới thiệu ở đây là USBDeview và Windows USB Storage (USBSTOR) Parser. Công cụ đầu tiên, USBDeview có giao diện GUI, có thể trích rút và hiển thị các thông tin mà chúng ta có thể tìm được bằng phương pháp thủ công ở trên. Đây là tiện ích miễn phí và bạn có thể download tại đây. Công cụ thứ hai mà chúng tôi đề cập có chức năng tương tự và có thể chạy trên cả Windows lẫn Linux. Bạn có thể download công cụ đó tại đây.

Hình 5:: Sử dụng USBDeview để xem các file phát sinh do cắm USB

Kết luận

Trừ khi ở trong môi trường hoàn toàn không có các thiết bị USB thì có lẽ chúng ta mới không phải để ý đến các thiết bị này có liên quan như thế nào đến bảo mật hệ thống. Việc đó hầu như là không thể, do đó chúng tôi cho rằng bài viết này có rất nhiều kiến thức hữu dụng có thể giúp các bạn tìm ra được nguyên nhân của sự việc.

Công nghệ

Công nghệ  Windows

Windows  iPhone

iPhone  Android

Android  Làng CN

Làng CN  Khoa học

Khoa học  Ứng dụng

Ứng dụng  Học CNTT

Học CNTT  Game

Game  Download

Download  Tiện ích

Tiện ích

Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  macOS

macOS  Phần cứng

Phần cứng  Thủ thuật SEO

Thủ thuật SEO  Kiến thức cơ bản

Kiến thức cơ bản  Dịch vụ ngân hàng

Dịch vụ ngân hàng  Lập trình

Lập trình  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Nhà thông minh

Nhà thông minh  Ứng dụng văn phòng

Ứng dụng văn phòng  Tải game

Tải game  Tiện ích hệ thống

Tiện ích hệ thống  Ảnh, đồ họa

Ảnh, đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Họp, học trực tuyến

Họp, học trực tuyến  Video, phim, nhạc

Video, phim, nhạc  Giao tiếp, liên lạc, hẹn hò

Giao tiếp, liên lạc, hẹn hò  Hỗ trợ học tập

Hỗ trợ học tập  Máy ảo

Máy ảo  Điện máy

Điện máy  Tivi

Tivi  Tủ lạnh

Tủ lạnh  Điều hòa

Điều hòa  Máy giặt

Máy giặt  Quạt các loại

Quạt các loại  Cuộc sống

Cuộc sống  Kỹ năng

Kỹ năng  Món ngon mỗi ngày

Món ngon mỗi ngày  Làm đẹp

Làm đẹp  Nuôi dạy con

Nuôi dạy con  Chăm sóc Nhà cửa

Chăm sóc Nhà cửa  Du lịch

Du lịch  Halloween

Halloween  Mẹo vặt

Mẹo vặt  Giáng sinh - Noel

Giáng sinh - Noel  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  TOP

TOP  Ô tô, Xe máy

Ô tô, Xe máy  Giấy phép lái xe

Giấy phép lái xe  Tấn công mạng

Tấn công mạng  Chuyện công nghệ

Chuyện công nghệ  Công nghệ mới

Công nghệ mới  Trí tuệ nhân tạo (AI)

Trí tuệ nhân tạo (AI)  Anh tài công nghệ

Anh tài công nghệ  Bình luận công nghệ

Bình luận công nghệ  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets - Trang tính

Google Sheets - Trang tính  Code mẫu

Code mẫu  Photoshop CS6

Photoshop CS6  Photoshop CS5

Photoshop CS5  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap